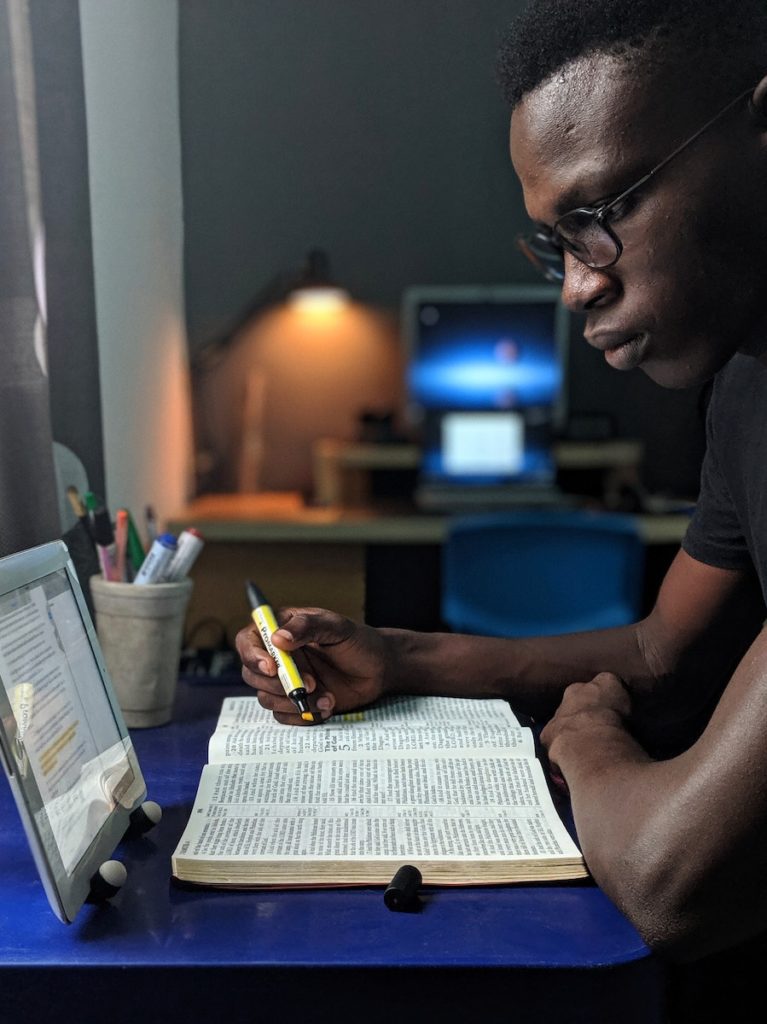

Qu’est-ce qu’un test d’intrusion (pentest) ?

Le test d’intrusion ou test de pénétration ou encore “pentest” en anglais est une méthode qui consiste à mettre en œuvre des techniques de piratage (hacking) de façon éthique.Le but étant d’explorer, d’analyser et de détecter les vulnérabilités pour tenter de les exploiter.

Pourquoi faire un test d’intrusion ?

Le test d’intrusion permet de mettre les outils et les systèmes d’information de l’entreprise à l’épreuve d’une attaque dans les conditions réelles. Quand l’audit de sécurité révèle le niveau de maturité à l’instant T et une potentialité d’attaque, le test d’intrusion, lui, met en évidence les scénarios réels d’attaque en prouvant leur exploitation. C’est donc une technique efficace pour détecter les vulnérabilités avant les pirates.

La meilleure défense… c’est l’attaque !

Il est ainsi possible de déterminer plus efficacement le niveau de priorité à donner aux préconisations. Face au risque croissant des cyberattaques, il devient urgent de sécuriser au mieux et le plus efficacement possible les systèmes d’informations.

Notre méthode

Un hacking éthique

Avant tout, nous sommes respectueux de la vie privée et du secret professionnel. En effet, nous travaillons selon une éthique et avec responsabilité. Pour commencer et lors de la phase de cadrage de nos pentest, nous définissons les personnes habilitées à lire et à entendre nos retours. EIles seront les seules à entendre et lire nos échanges et livrables.

Définir le type de test d’intrusion / pentest

Tout d’abord il peut être interne ou externe. Cela signifie que la source du risque évaluée n’est pas la même. Effectivement, en interne, il s’agit de se mettre à la place d’un collaborateur malveillant ou d’une personne externe pouvant avoir accès aux locaux de l’entreprise. Alors qu’en externe, la source de risque est très souvent un cyberattaquant.

Les conditions du pentest

Ensuite nous définissons les conditions appelées boite blanche, grise ou noire. Cela détermine le niveau de connaissance de base dont nous disposons sur la cible (le client). Premièrement, en boite noire, aucune information n’est donnée alors qu’en boite blanche nous disposons très souvent d’un schéma du système d’informations, des accès, des IP, etc. Pour finir la boite grise représente un intermédiaire pour laquelle nous disposons d’informations limitées dans le but de gagner du temps généralement.

Vérifier l’exploitabilité et la criticité des vulnérabilités

Présenter les scénarios pouvant se produire concrètement

Se prémunir d’une attaque ayant toutes les chances de se produire

Le test d’intrusion peut aussi être physique, en effet, il est trop souvent facile de pénétrer physiquement dans les entreprises sans y être autorisé. En effet, cela peut avoir des conséquences désastreuses (vol de documents, récupération d’informations confidentielles via caméra espion, intrusion dans le système d’informations en branchant clé sur le réseau directement ou bien sur les postes des utilisateurs, écoute active de conversation, etc..) et il est important de s’en prémunir et ne pas sous-estimer ce risque bien réel. D’ailleurs nous vous recommandons un article intéressant à lire ici.

Nos rapports sont clairs et concis. Ils contiennent la liste des vulnérabilités détectées, les scénarios d’exploration/attaque ainsi que les préconisations adaptées et priorisées selon le niveau de criticité.

Mickaël LOISEL – Consultant cybersécurité CHACK